-

¿Cómo funciona el equipo de cifrado de trabajo?

-

Caracteristicas

Con millones de usuarios de Internet en línea todos los días, el intercambio de información es constante. información delicada, como números de seguridad social, números de tarjetas de crédito y el pase como un lado a otro continuamente. Si no fuera por los continuos avances en seguridad de la red, el mundo en línea podría convertirse rápidamente en un entorno inseguro. tecnologías de cifrado de ordenador trabajan duro para mantener nuestra información privada segura.

La ciencia de la criptografía es responsable del desarrollo de los métodos de encriptación que utilizamos en línea. Estos métodos funcionan mediante el uso de una llave que traduce la información transmitida en un formato codificado. El tipo de clave utiliza una computadora es un algoritmo. Los algoritmos son secuencias de números que están predeterminadas de acuerdo con una fórmula en particular. Un ejemplo de esto sería el sistema de números binarios que se basa en múltiplos de dos, en comparación con el sistema decimal de uso común que se basa en múltiplos de diez. En el mismo sentido, las claves de cifrado se traducen nuestra información en un lenguaje de número, y luego se asigna un sistema, o un patrón por el cual sus números tendrán sentido.Tipos de cifrado

Hay dos tipos de cifrado que utilizan los ordenadores para asegurar la información: el cifrado de clave simétrica y el cifrado de clave pública.

cifrado de clave simétrica se basa en un sofisticado algoritmo desarrollado para proteger la información almacenada en las computadoras. El Advanced Encryption Standard (AES) utiliza las teclas que tienen hasta 256 códigos diferentes para cada pieza de información enviada, ya sea letras, números o píxeles. Lo que esto significa es, un pirata informático tendría que tratar a millones y millones de diferentes combinaciones de códigos antes de que él siquiera se acercan a adivinar el que está utilizando. Siempre que se utilice el sistema AES, ambos equipos informáticos - el envío y el equipo receptor - deben tener la capacidad de codificar y decodificar información en este formato.

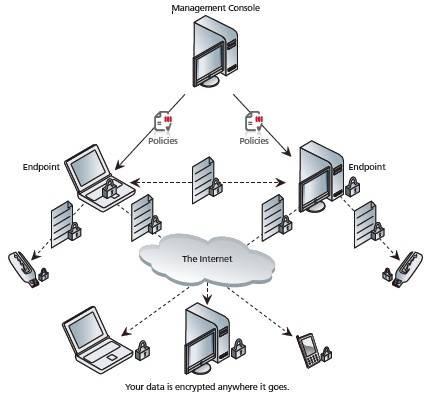

cifrado de clave pública se ha desarrollado con el fin de proteger la información mientras está en la transmisión, o en su camino, a otro equipo. Este método utiliza un código de cifrado de claves asimétricas que se compone de dos claves diferentes. Una de las claves - una clave privada - es utilizado por cada equipo individual, mientras que la segunda clave - la clave pública - se comparte entre los dos equipos que están intercambiando información. Lo que sucede es la información que se envía en primer lugar se codifica por el ordenador, y se envía con un paquete de código adicional que es la clave pública. El equipo receptor debe entonces utilizar por primera vez su clave pública para descifrar la información, y luego usar su propia clave privada para traducir la información en forma utilizable.Los métodos de cifrado

Las computadoras personales, servidores web y navegadores Web todos utilizan diferentes métodos de cifrado. El método utilizado depende de la cantidad de información que se transmite. Un servidor web que da servicio a miles de clientes necesitaría una gran cantidad más seguridad que un ordenador personal. Siendo esto así, los protocolos de cifrado han sido desarrollados como normas para seguridad de la red. Uno de tales protocolos es el Secure Sockets Layer (SSL) desarrollado específicamente para la información que pasa entre los servidores web y navegadores web.

Siempre que se realice una operación de pago en línea, el navegador utiliza el protocolo SSL al enviar la información de pago. Una versión más completa de SSL es Transport Layer Security (TLS). TLS es un protocolo más sofisticado, que lo abarca todo el que entra en juego donde se transmite información personal, ya sea correo electrónico, procesamiento de pagos, o usuario sitios autorizados. SSL y TLS ambos hacen uso de una característica adicional de seguridad de la red en forma de certificados digitales.

Los certificados digitales requieren una fuente de terceros, o autoridad de certificación. autoridades de certificación verifican las identidades de los equipos que hacen un intercambio. La manera de hacerlo es mediante la concesión de cada equipo un certificado digital, que es un código que está reconocido por la autoridad de certificación. Así que cada vez que dos equipos están intercambiando información, la autoridad de certificación funciona en segundo plano para verificar las identidades de ambos equipos. Una vez hecha la verificación, un código de cifrado de clave pública se envía a ambos equipos. A partir de ahí, los equipos son libres de intercambiar información de forma segura.