-

Cómo Secure Hash Algoritmos

-

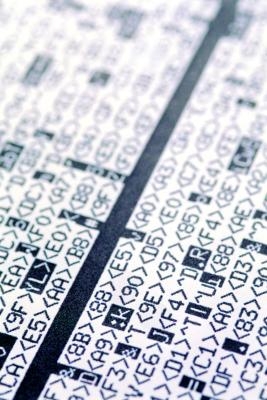

Un algoritmo de hash es un cálculo matemático único o representación de una pieza de datos digitales. A veces, los hashes se les conoce como una "huella digital" debido a que muchos algoritmos utilizados para calcular ellas no dan lugar a números duplicados. Esto significa que cada pieza de datos puede ser controlado de manera exclusiva por su algoritmo de control hasta que se cambie (incluso por uno solo bit), haciendo que el algoritmo para cambiar. Para asegurar un algoritmo de hash, se requieren piezas sencillas de software que ejecuta el algoritmo en los datos de destino. Una función hash ampliamente utilizado se conoce como el MD5, o Message Digest 5 hash.Instrucciones

1 Obtener una herramienta de software hasher. Hay un montón de herramientas gratuitas disponibles en Internet que pueden producir muchas variedades de algoritmos hash.

2 Instalar y configurar la herramienta seleccionada hasher en su PC. La herramienta hasher puede proporcionar un algoritmo de control en cualquier pedazo de datos, a partir de un archivo de texto de 1 byte todo el camino hasta todo el disco duro.

3 Dirigir su programa hasher para calcular el algoritmo de su archivo de datos de destino. Esto es simplemente apuntando el programa a la pieza de datos que desea hash.

Consejos y advertencias

- Si un archivo de datos se cambia de ninguna manera de la original, su algoritmo de hash cambiará también.